Prawdopodobnie spotkałeś się z terminem “VPN”, zwłaszcza jeśli szukałeś sposobów na ochronę swojej aktywności online. Ale czym właściwie jest VPN? To świetnie, że pytasz, ponieważ zrozumienie VPN jest kluczowym krokiem w kierunku uzyskania kontroli nad prywatnością online.

VPN, czyli wirtualna sieć prywatna, działa jak cyfrowy strażnik bezpieczeństwa. Wyobraź sobie, że siedzisz w zatłoczonej kawiarni i korzystasz z publicznego Wi-Fi - jest to oczywiście wygodne, ale naraża również Twoje dane na potencjalnych szpiegów. W tym miejscu VPN staje się nieoceniony.

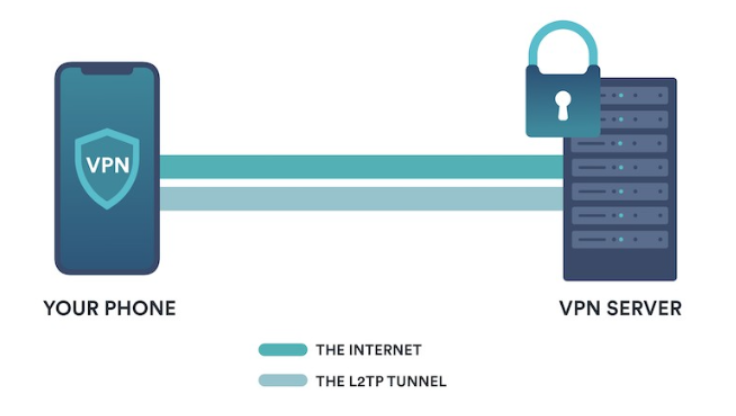

Zasadniczo VPN tworzy zaszyfrowaną, bezpieczną ścieżkę między urządzeniem a Internetem. Pomyśl o tym jak o prywatnym tunelu, z którego możesz korzystać tylko Ty. Niezależnie od tego, czy robisz zakupy online, zarządzasz swoimi finansami, czy też od niechcenia przeglądasz media społecznościowe, Twoje działania pozostają ukryte przed każdym, kto próbuje je szpiegować.

Dlaczego VPN ma znaczenie? W miarę jak nasze życie staje się coraz bardziej powiązane ze światem cyfrowym, coraz więcej danych osobowych jest udostępnianych online. VPN pomaga chronić te dane, zapewniając spokój ducha.

Dla entuzjastów przesyłania strumieniowego i gier VPN może być przełomowy. Umożliwia dostęp do treści z blokadą regionalną, a nawet może zwiększyć prędkość połączenia, w zależności od okoliczności.

Podsumowując, VPN służy jako istotne narzędzie do zachowania prywatności i bezpieczeństwa informacji. Niezależnie od tego, czy jesteś nowicjuszem w cyfrowej prywatności, czy doświadczonym użytkownikiem, włączenie VPN do swoich nawyków online jest koniecznością, aby zachować bezpieczeństwo w dzisiejszym połączonym świecie.

Dlaczego warto stworzyć własną sieć VPN?

Być może zastanawiasz się: “Po co zawracać sobie głowę konfiguracją własnego konta? VPN kiedy tak wiele usług jest łatwo dostępnych?”. To słuszne pytanie, a oto dlaczego warto je rozważyć:

Przejmij pełną kontrolę: Zbudowanie własnej sieci VPN daje ci kontrolę. Ty decydujesz, kto uzyskuje dostęp i ustalasz zasady, eliminując obawy o niewłaściwe obchodzenie się z danymi lub manipulowanie połączeniem przez osoby trzecie.

Konfigurowalne zabezpieczenia: Potrzebujesz najwyższej klasy zabezpieczeń lub lżejszej konfiguracji do szybszego przeglądania? To zależy wyłącznie od Ciebie! Sieć VPN typu "zrób to sam" pozwala skonfigurować ją dokładnie tak, jak chcesz.

Zaoszczędź na opłatach subskrypcyjnych: Komercyjne sieci VPN mogą wiązać się z bieżącymi kosztami, które sumują się w czasie. Chociaż mogą istnieć pewne początkowe wydatki podczas tworzenia własnego, jest to opłacalne rozwiązanie w dłuższej perspektywie.

Doświadczenie edukacyjne: Konfiguracja VPN jest nie tylko praktyczna - to satysfakcjonujące wyzwanie! To jak układanie puzzli, dające wgląd w to, jak działa Internet i budujące nowe umiejętności techniczne po drodze.

Ucieczka przed tłumem: Popularny Usługi VPN często oznaczają współdzielenie serwerów z innymi użytkownikami. Własna sieć VPN działa jak osobisty pas szybkiego ruchu na cyfrowej autostradzie.

Wybory etyczne: Obawiasz się praktyk dużych firm technologicznych? Tworząc własną sieć VPN, masz swobodę wyboru dostawców i narzędzi, które są zgodne z Twoimi wartościami.

Najwyższa prywatność: Podczas gdy komercyjne sieci VPN twierdzą, że nie rejestrują danych użytkownika, korzystanie z nich wymaga pewnego stopnia zaufania. Dzięki własnej sieci VPN masz pełną kontrolę nad swoją prywatnością i danymi.

No i proszę! Budowanie własnego VPN nie jest przeznaczony tylko dla entuzjastów technologii - to praktyczny, edukacyjny i wzmacniający sposób na przejęcie kontroli nad bezpieczeństwem i prywatnością w Internecie.

Wybór odpowiedniego protokołu

Zrozumienie podstaw

A więc zdecydowałeś się zanurzyć w świecie VPN i stworzyć własny - jakże ekscytujące! Zanim przejdziemy do szczegółów technicznych, zacznijmy od podstaw. Nie martw się, wszystko będzie proste i wciągające!

Protokoły VPN: Podstawy

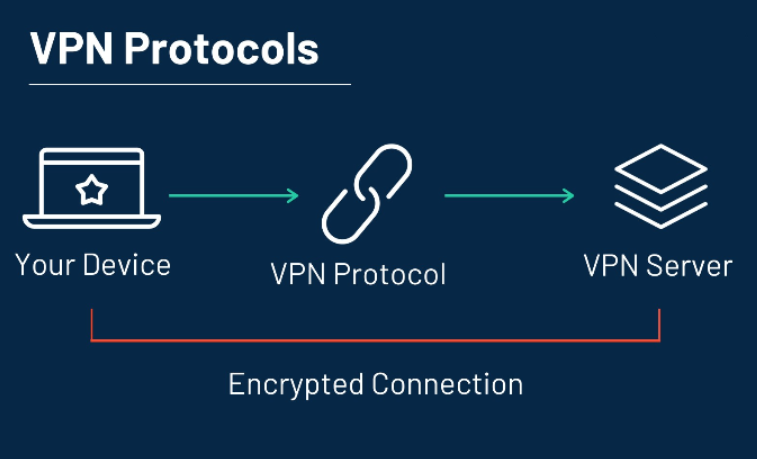

Pomyśl o protokołach VPN jak o statkach, które bezpiecznie przenoszą Twoje dane przez rozległy ocean Internetu. Protokoły te dyktują sposób przesyłania informacji, zapewniając bezpieczeństwo i wydajność. Przeanalizujmy niektóre z najczęściej używanych i co je wyróżnia.

OpenVPN: Jest to solidna forteca protokołów VPN, sprawdzona w czasie, elastyczna i wysoce bezpieczna. Chociaż nie zawsze zapewnia błyskawiczne prędkości, OpenVPN cieszy się zaufaniem wielu osób ze względu na swoją niezawodność i zdolność dostosowywania się do różnych scenariuszy online.

WireGuard: Poznaj nowoczesny samochód sportowy wśród protokołów VPN. WireGuard jest szybki, wydajny i prosty w użyciu, dzięki czemu jest idealny dla tych, którzy priorytetowo traktują szybkość. Jego lekki i czysty kod sprawił, że stał się wschodzącą gwiazdą w świecie VPN.

IKEv2: IKEv2 to niezawodny, zawsze połączony towarzysz, szczególnie w przypadku urządzeń mobilnych. Świetnie nadaje się do przełączania między sieciami, na przykład z Wi-Fi na dane komórkowe, bez przerywania połączenia VPN - niezbędny dla każdego, kto jest w ruchu.

L2TP/IPsec: Ten duet działa jak most i jego brama bezpieczeństwa. L2TP tworzy tunel połączenia, podczas gdy IPsec go zabezpiecza. Choć funkcjonalny, nie jest to najszybsza dostępna opcja.

SSTP: Stworzony wyłącznie przez Microsoft, SSTP jest jak prywatna droga dla użytkowników Windows. Oferuje silne zabezpieczenia, ale może nie działać tak płynnie z urządzeniami innymi niż Windows.

PPTP: Pomyśl o tym jako o zabytkowym pociągu protokołów VPN. Jest to jedna z najwcześniejszych technologii stosowanych w sieciach VPN, ale obecnie jest uważana za przestarzałą ze względu na słabsze zabezpieczenia.

Każdy protokół ma swoje mocne i słabe strony, podobnie jak wybór najlepszego pojazdu do podróży. Niektóre priorytetowo traktują szybkość, inne kładą nacisk na bezpieczeństwo, a jeszcze inne są bardziej kompatybilne z określonymi urządzeniami lub systemami. Poświęcenie czasu na zrozumienie tych opcji może pomóc w podjęciu decyzji, która z nich odpowiada Twoim potrzebom. Pamiętaj, że wybór protokołu wpływa na szybkość, bezpieczeństwo i ogólną funkcjonalność VPN, więc warto rozważyć swoje opcje!

Ograniczenia i wyzwania

Jakkolwiek wspaniale brzmi posiadanie osobistej sieci VPN, zrównoważyć rzeczy. Jak każdy wartościowy projekt, tworzenie VPN wiąże się z pewnymi wyzwaniami. Nie zawsze jest to gładka żegluga, ale przy odrobinie wysiłku i wskazówek można pokonać te przeszkody.

Wiedza techniczna: Konfiguracja VPN może wydawać się nieco skomplikowana, szczególnie dla początkujących. Ale nie martw się - przy odpowiednich zasobach i odrobinie wytrwałości jest to całkowicie wykonalne.

Inwestycja czasowa: W przeciwieństwie do zwykłej subskrypcji usługi VPN, zbudowanie własnej wymaga czasu i cierpliwości. Pomyśl o tym jak o składaniu arcydzieła LEGO - satysfakcjonujące, ale ukończenie może wymagać trochę wysiłku.

Bieżąca konserwacja: Twoja sieć VPN będzie wymagać sporadycznych aktualizacji i poprawek, podobnie jak utrzymanie samochodu lub zwierzęcia domowego. Nie jest to ciągła praca, ale ważne jest, aby wszystko działało płynnie.

Koszty wstępne: W zależności od podejścia, mogą wystąpić początkowe wydatki na oprogramowanie lub sprzęt. Jest to jednak inwestycja, podobnie jak zakup wysokiej jakości narzędzi do projektu.

Brak obsługi klienta: Jeśli pojawią się problemy, nie będziesz musiał dzwonić do działu pomocy technicznej. Jako twórca, jesteś swoim własnym wsparciem technicznym, jak gotowanie w domu, jesteś tym, który naprawia rzeczy, jeśli się zepsują.

Wyzwania związane z kompatybilnością: Nie wszystkie urządzenia lub aplikacje mogą działać płynnie z konfiguracją VPN. Aby wszystko działało idealnie, może być konieczne usunięcie pewnych problemów lub dostosowanie.

Uwagi prawne: W zależności od lokalizacji mogą istnieć przepisy i regulacje, o których należy pamiętać. Jest to podobne do uczenia się zasad ruchu drogowego przed rozpoczęciem jazdy.

Te przeszkody mogą wydawać się onieśmielające, ale nie daj się zniechęcić! Dzięki odpowiedniemu nastawieniu i narzędziom możesz stawić czoła tym wyzwaniom. Ponadto, po rozważeniu korzyści i wad, stworzenie własnej sieci VPN często okazuje się opłacalną i wzmacniającą decyzją.

Konfiguracja serwera VPN

Konfiguracja serwera VPN

Gotowy do skonfigurowania własnego serwera VPN? Świetnie! Niezależnie od tego, czy chcesz chronić swoją prywatność w Internecie, ominąć ograniczenia geograficzne, czy po prostu się wyszaleć, zbudowanie serwera VPN to satysfakcjonujący projekt. Nie martw się, przeprowadzę cię przez to krok po kroku. To łatwiejsze niż myślisz - a ja pomogę upewnić się, że wszystko pójdzie gładko. Zaczynajmy!

Krok 1: Wybierz swoją platformę

Wybór odpowiedniej platformy jest podstawą przygody z VPN. Pomyśl o tym jak o wyborze odpowiedniego pojazdu na wycieczkę - każda opcja ma swoje zalety i wady, w zależności od trasy i preferencji. Oto trzy główne opcje:

Opcja 1: Wirtualny serwer prywatny (VPS)

Serwer VPS jest jak wynajęcie apartamentu w zaawansowanym technologicznie wieżowcu. Jest prywatny, elastyczny i można go dostosować do własnych potrzeb.

- Co to jest? VPS to część fizycznego serwera hostowanego w profesjonalnym centrum danych. Oznacza to posiadanie własnego, w pełni wyposażonego wirtualnego miejsca pracy.

- Dlaczego warto ją wybrać? Jest niezawodny, nie wymaga specjalnego sprzętu i oferuje dużą skalowalność. Ponadto nie trzeba martwić się o energię elektryczną ani utrzymywać komputera włączonego 24 godziny na dobę, 7 dni w tygodniu.

- Najlepsze dla: Początkujący lub każdy, kto chce szybkiej i łatwej w obsłudze konfiguracji.

- Przykłady: Dostawcy tacy jak DigitalOcean, AWS czy Linode oferują pakiety dopasowane do każdego budżetu.

Opcja 2: Komputer domowy

Ta opcja zamienia zaufany komputer w serce sieci VPN. To jak przekształcenie salonu w osobiste biuro - praktyczne, ale wymagające wysiłku.

- Co to jest? Komputer domowy staje się serwerem łączącym urządzenia z siecią VPN.

- Dlaczego warto ją wybrać? Jest to osobiste i nie wiąże się z powtarzającymi się kosztami, takimi jak wynajem VPS.

- Wyzwania: Będziesz musiał poradzić sobie z przerwami w dostawie prądu, problemami z Internetem i solidnymi środkami bezpieczeństwa.

- Najlepsze dla: Entuzjaści majsterkowania, którzy wolą pracować z tym, co już mają.

Opcja 3: Dedykowany sprzęt

Chcesz mieć pełną kontrolę? Dedykowany sprzęt jest jak budowa wymarzonego warsztatu - zaprojektowany dokładnie tak, jak tego potrzebujesz.

- Co to jest? Oddzielne urządzenie, takie jak Raspberry Pi lub stary komputer, jest przeznaczone wyłącznie do hostowania sieci VPN.

- Dlaczego warto ją wybrać? Wysoka wydajność, pełna kontrola i brak zakłóceń w korzystaniu z komputera.

- Wyzwania: Wymaga większych inwestycji początkowych i wiedzy technicznej.

- Najlepsze dla: Użytkownicy obeznani z technologią, którzy uwielbiają pełną autonomię nad swoimi konfiguracjami.

Jak wybrać?

Wciąż się zastanawiasz? Oto krótki przewodnik:

- VPS: Idealny dla początkujących lub tych, którzy chcą bezproblemowego, profesjonalnego rozwiązania.

- Komputer domowy: Świetny do eksperymentowania lub dla osób dbających o budżet.

- Dedykowany sprzęt: Idealny dla entuzjastów technologii poszukujących długoterminowej, solidnej konfiguracji.

Każda platforma jest jak szyty na miarę garnitur - wybierz tę, która odpowiada Twoim potrzebom i poziomowi komfortu. Niezależnie od tego, którą wybierzesz, kolejne kroki poprowadzą Cię przez konfigurację i uruchomienie VPN jak profesjonalista. Do dzieła!

Krok 2: Wybór protokołu VPN

Wybór Protokół VPN jest jak wybór silnika do wymarzonego samochodu. To on napędza sieć VPN, określając jej szybkość, bezpieczeństwo i wydajność. Każdy protokół ma swój własny styl - zbadajmy więc dostępne opcje i znajdźmy ten, który odpowiada Twoim potrzebom!

1. OpenVPN: niezawodny koń pociągowy

Pomyśl o OpenVPN jak o niezawodnym pickupie - mocnym, niezawodnym i gotowym na wszystko.

- Co to jest: Protokół open-source uwielbiany za swoją elastyczność i bezpieczeństwo.

- Dlaczego warto ją wybrać? Jest solidna, działa na niemal każdym urządzeniu i przetrwała próbę czasu. Ponadto jest wspierana przez ogromną społeczność.

- Idealne dla: Ci, którzy szukają sprawdzonej, zaufanej opcji, która zapewnia solidną wydajność.

- Najlepsze zastosowanie: Świetnie nadaje się do ogólnego użytku, zarówno do przesyłania strumieniowego, pracy, jak i bezpiecznego przeglądania stron internetowych.

2. WireGuard: Demon prędkości

WireGuard to elegancki samochód sportowy wśród protokołów VPN - nowoczesny, szybki i wydajny.

- Co to jest: Jest to nowszy protokół zaprojektowany z myślą o prostocie i wydajności, zapewniający najwyższą szybkość i bezpieczeństwo.

- Dlaczego warto ją wybrać? Jeśli priorytetem jest szybkość, ale nie chcesz rezygnować z szyfrowania, WireGuard jest najlepszym wyborem.

- Idealne dla: Entuzjaści technologii, którzy oczekują najnowocześniejszej wydajności i nie boją się odkrywać nowych technologii.

- Najlepsze zastosowanie: Idealny do szybkich działań, takich jak granie lub strumieniowanie treści HD.

3. L2TP/IPsec: Rodzinny sedan

L2TP/IPsec jest jak niezawodny samochód rodzinny - stabilny, kompatybilny i bezpieczny.

- Co to jest: Duet protokołów łączący L2TP (Layer 2 Tunneling Protocol) z IPsec w celu szyfrowania.

- Dlaczego warto ją wybrać? Jest szeroko wspierany, dość bezpieczny i łatwy w konfiguracji.

- Idealne dla: Każdy, kto potrzebuje prostego rozwiązania działającego na większości urządzeń.

- Najlepsze zastosowanie: Dobra do ogólnej ochrony prywatności, zwłaszcza na starszych urządzeniach.

4. PPTP: klasyczny skuter

PPTP to hulajnoga retro, ale pokazuje swój wiek, jeśli chodzi o bezpieczeństwo.

- Co to jest: Jeden z najwcześniejszych protokołów VPN, koncentrujący się na szybkości ponad bezpieczeństwem.

- Dlaczego warto ją wybrać? Jeśli potrzebujesz szybkich połączeń do niewrażliwych zadań, PPTP może się sprawdzić.

- Idealne dla: Rzadko zalecane w dzisiejszych czasach, z wyjątkiem starszych systemów lub potrzeb o niskim poziomie bezpieczeństwa.

- Najlepsze zastosowanie: Unikaj, chyba że rozumiesz ryzyko i masz konkretne potrzeby.

Jak podjąć decyzję?

Wybierając protokół, zastanów się, co jest dla Ciebie najważniejsze:

- Bezpieczeństwo przede wszystkim? OpenVPN to bezpieczny wybór.

- Niesamowita prędkość? WireGuard zrobi na tobie wrażenie.

- Szeroka kompatybilność? L2TP/IPsec jest twoim przyjacielem.

- Szybkie i proste? PPTP, ale ostrożnie.

Ostatecznie wybór zależy od celów - czy chodzi o streamowanie Netflix za granicą, ochronę poufnych plików służbowych, czy po prostu odkrywanie świata VPN. Gotowy do uruchomienia swojej sieci VPN? Przejdźmy do następnego kroku!

Krok 3: Instalacja oprogramowania

Wybrałeś swoją platformę i protokół - teraz nadszedł czas, aby ożywić swoją sieć VPN! Instalacja oprogramowania jest jak montaż ulubionego gadżetu: postępuj zgodnie z instrukcjami, podłącz wszystko i przygotuj się do uruchomienia. Powiem to prosto.

Opcja A: Instalacja OpenVPN

Jeśli wybranym protokołem jest OpenVPN, oto jak go uruchomić:

- Pobierz: Odwiedź stronę Strona internetowa OpenVPN i pobrać odpowiednią wersję dla swojego systemu (Windows, macOS, Linux itp.).

- Instalacja: Uruchom instalator i postępuj zgodnie z instrukcjami. Pomyśl o tym, jak o konfigurowaniu dowolnej aplikacji - po prostu kliknij “Dalej” i pozwól, aby magia się wydarzyła.

- Konfiguracja: Dostosuj konfigurację, importując pliki konfiguracyjne (“przepisy VPN”) lub tworząc własne. Ten krok zapewnia, że jest on dostosowany do Twoich potrzeb.

Opcja B: Instalacja WireGuard

Preferujesz WireGuard ze względu na jego szybkość i prostotę? Oto co należy zrobić:

- Pobierz: Udaj się do Strona internetowa WireGuard lub w sklepie z aplikacjami systemu, aby pobrać aplikację.

- Instalacja: Postępuj zgodnie z dostarczonym przewodnikiem krok po kroku - jest to tak intuicyjne, jak układanie prostych puzzli.

- Konfiguracja: Importuj pliki konfiguracyjne lub ręcznie ustaw swoje klawisze i preferencje. To jak dostrajanie instrumentu.

Opcja C: Konfiguracja protokołu L2TP/IPsec

L2TP/IPsec jest często wbudowany w system operacyjny, dzięki czemu konfiguracja jest bardzo prosta:

- Znajdź Ustawienia: Przejdź do ustawień sieci lub VPN w swoim systemie. Pobieranie nie jest konieczne!

- Wprowadź szczegóły: Dodaj nowe połączenie VPN, a następnie wprowadź wymagane dane serwera i uwierzytelniania. Pomyśl o tym jak o konfigurowaniu Wi-Fi - wszystko polega na wprowadzeniu właściwych informacji.

- Dostrajanie: W razie potrzeby dostosuj ustawienia zaawansowane, takie jak włączenie protokołu IPsec w celu zwiększenia bezpieczeństwa.

Opcja D: Konfiguracja protokołu PPTP

Jeśli pracujesz z PPTP (do celów starszych lub niszowych):

- Znajdź Ustawienia: Podobnie jak L2TP/IPsec, PPTP jest zwykle preinstalowany w większości systemów.

- Wprowadź szczegóły: Skonfiguruj nowe połączenie VPN i wprowadź poświadczenia specyficzne dla PPTP.

- Weryfikacja: Upewnij się, że szyfrowanie jest włączone - protokół PPTP jest stary, więc należy zachować szczególną ostrożność.

Krok 4: Zabezpieczenie sieci VPN

VPN jest jak cyfrowy sejf - upewnijmy się, że jest szczelnie zamknięty. Oto jak skonfigurować ustawienia zabezpieczeń:

1. Wybierz Szyfrowanie Siła

Szyfrowanie chroni dane. Oto podsumowanie:

- AES-256: Niezwykle bezpieczny, jak skarbiec bankowy, ale może nieco spowolnić działanie.

- AES-128: Szybszy, jak wysokiej jakości zamek z ryglem, a jednocześnie bardzo bezpieczny.

Pro Tip: Użyj AES-256 dla maksymalnej ochrony lub AES-128 dla równowagi między szybkością i bezpieczeństwem.

2. Wybierz Uwierzytelnianie Protokoły

Uwierzytelnianie zapewnia, że tylko właściwe osoby mogą uzyskać dostęp do sieci VPN.

- RSA: Klasyczny, bezpieczny uścisk dłoni - sprawdzony, ale nieco wolniejszy.

- ECDH: Skaner linii papilarnych - szybki i równie bezpieczny.

Pro Tip: Dopasuj protokół do swojej platformy i potrzeb. Wiele konfiguracji domyślnie wybiera RSA ze względu na niezawodność.

3. Konfiguracja Firewall Zasady

Kontroluj, kto wchodzi i wychodzi:

- IP na białej liście: Zezwalaj na dostęp tylko zaufanym urządzeniom.

- Blokuj podejrzaną aktywność: Dodawanie reguł w celu ochrony przed nieznanym lub złośliwym ruchem.

Pro Tip: Użyj wbudowanych narzędzi zapory sieciowej oprogramowania VPN do łatwego zarządzania regułami.

4. Włącz uwierzytelnianie dwuskładnikowe (2FA)

Dodaj dodatkową warstwę ochrony:

- Co to jest: Połączenie hasła i drugiej weryfikacji (np. kodu tekstowego lub monitu aplikacji).

- Dlaczego warto z niego korzystać? To jak posiadanie dwóch zamków w drzwiach - znacznie trudniej je złamać.

Krok 5: Testowanie połączenia

Twój VPN jest gotowy - teraz upewnijmy się, że działa idealnie!

1. Przetestuj połączenie

- Połącz: Uruchom VPN i poszukaj statusu “połączony”.

- Sprawdź problemy: Jeśli połączenie nie zostanie nawiązane, sprawdź ustawienia lub uruchom ponownie oprogramowanie.

2. Pomiar prędkości i wydajności

- Uruchom testy prędkości: Użyj narzędzi takich jak Speedtest.net aby zmierzyć połączenie.

- Porównaj wyniki: Przetestuj z i bez VPN, aby ocenić wszelkie spowolnienia.

Pro Tip: Jeśli prędkość jest niska, dostosuj ustawienia protokołu lub szyfrowania, aby uzyskać lepszą wydajność.

3. Weryfikacja prywatności

- Sprawdź swój adres IP: Odwiedź strony takie jak WhatIsMyIP.com aby potwierdzić zmianę adresu IP.

- Szukaj przecieków: Skorzystaj z narzędzi takich jak DNSLeakTest.com, aby upewnić się, że Twoje prawdziwe IP nie zostanie ujawnione.

4. Test między urządzeniami

- Wypróbuj: Połącz się z telefonem, tabletem i laptopem, aby potwierdzić kompatybilność.

- Dostosuj w razie potrzeby: Jeśli jedno urządzenie nie radzi sobie, należy zmienić ustawienia dla tej platformy.